THORChain - REKT

Alors que les attaques cross-chain se multiplient, THORChain devient la dernière victime en date.

5 millions de dollars ont été dérobés dans divers actifs du code du bridge de THORChain, Bifrost, qui venait d'être mis à jour.

Cronje note que l'innovation mène à l'exploitation, mais, comme les attaques sont si courantes, il semble qu'il en soit de même pour la réplication, voire la légère altération.

Le nombre de noms figurant dans notre classement est en constante augmentation, et l'on n'y trouve pas uniquement des forks rapides ou des protocoles copiés-collés de mauvaise qualité.

THORChain a une base d'utilisateurs dévoués et son plus haut marketcap a atteint près de 5 milliards de dollars il y a seulement deux mois (il s'élève aujourd'hui à 1,2 milliard de dollars).

Comment une plateforme aussi bien établie peut-elle encore être victime d'un assaillant anonyme ?

Wallet de l'assaillant : 0x3a196410a0f5facd08fd7880a4b8551cd085c031

Adresse du contrat : 0x4a33862042d004d3fc45e284e1aafa05b48e3c9c

Adresse de Tornado : 0x4b713980d60b4994e0aa298a66805ec0d35ebc5a

Selon le rapport d'incident préliminaire de ThorChain, le bug a été localisé au niveau du code (bridge) Bifrost sur ETH.

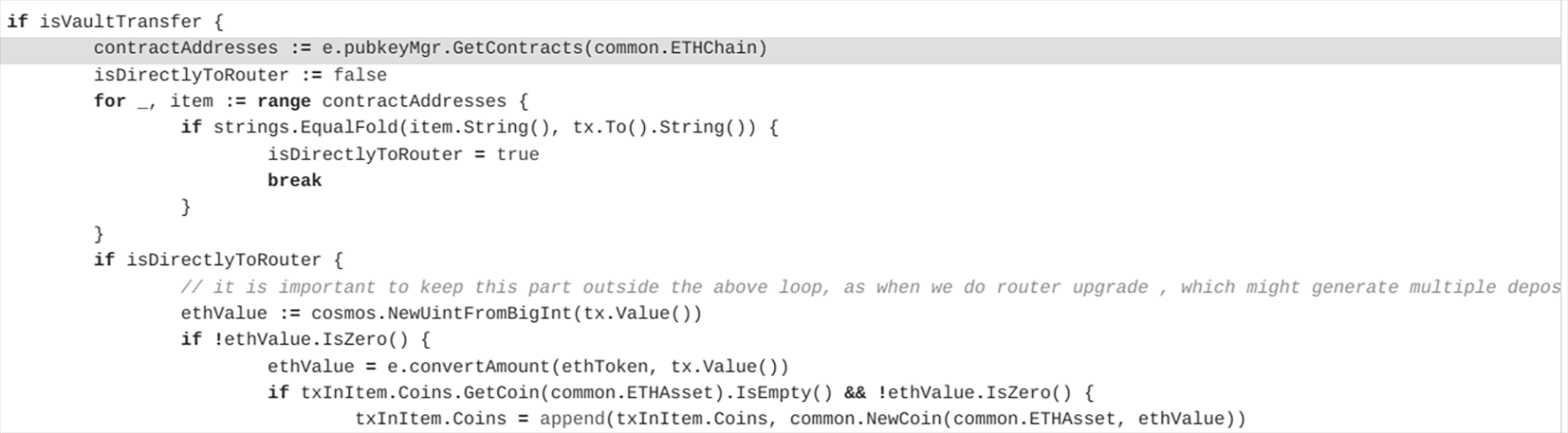

Ce code contient une boucle de contournement, conçue uniquement pour être utilisée dans les transactions vaultTransferEvent, que le hacker a réussi à manipuler. Le hacker a pu wrap le routeur avec son propre contrat, ce qui lui a permis d'accéder à cette boucle prioritaire.

Une transaction a été envoyée avec une valeur de call de 0 et un montant de dépôt de 0. Cependant, la boucle de contournement a fait en sorte que la valeur msg.value de la transaction, fixée à 200, soit lue par erreur comme la valeur txvalue().

L'exploit a ensuite été utilisé en boucle, drainant les liquidités de diverses pièces :

- 2,500 ETH

- 57 975,33 SUSHI

- 8,7365 YFI

- 171 912,96 DODO

- 514,519 ALCX

- 1 167 216,739 KYL

- 13,30 AAVE

Bien que le code contienne un commentaire qui indique explicitement…

"// il est important de garder cette partie en dehors de la boucle susmentionnée"

... la vulnérabilité a été laissée ouverte, et semble avoir été un oubli coûteux pour l'équipe de ThorChain.

Selon le rapport d'incident :

"Le correctif consiste à faire en sorte que le contournement ne se produise que si c'est spécifiquement un vaultTransferEvent".

Il semble que ceci soit quelque chose qui aurait pu être anticipé et évité depuis longtemps.

La création de bridges cross-chain sécurisés est l'une des étapes les plus importantes pour notre industrie à l'heure actuelle, et la course pour être le premier à être en mesure de fournir ce service a commencé.

Comme AAVE a laissé entendre qu'ils allaient bientôt publier quelque chose, il semble que c'est un prix pour lequel même les géants de la DeFi ne peuvent s'empêcher de se battre.

Si l'innovation mène vraiment à l'exploitation, il y aura alors encore beaucoup d'histoires à raconter...

REKT sert de plateforme publique pour des auteurs anonymes, nous déclinons toute responsabilité quant aux opinions ou contenus hébergés sur REKT.

faites un don (ETH / ERC20): 0x3C5c2F4bCeC51a36494682f91Dbc6cA7c63B514C

avertissement:

REKT n'est responsable en aucune manière du contenu publié sur notre site Web ou en lien avec nos Services, qu'il soit publié ou occasionné par l'Auteur Anon de notre site Web, ou par REKT. Bien que nous fournissions des règles pour la conduite et les publications de l'Auteur Anon, nous ne contrôlons pas et ne sommes pas responsables de ce que l'Auteur Anon publie, transmet ou partage sur notre site Web ou nos Services, et ne sommes pas responsables de tout contenu offensant, inapproprié, obscène, illégal ou autrement répréhensible que vous pourriez rencontrer sur notre site Web ou nos Services. REKT ne saurait être tenu responsable de la conduite, en ligne ou hors ligne, de tout utilisateur de notre site Web ou de nos services.