THORCHAIN - 翻车

即使是老神仙也无法逃脱被攻击的命运。

随着跨链攻击的继续,THORChain成为最新的受害者。

从最近更新的THORChain Bifrost桥代码中盗走的各类资产达500万美元。

Cronje写道,创新导致被盗,但由于攻击如此普遍,似乎复制也是如此,甚至是轻微的改变。

在我们的排行榜上列出的名字数量正在稳步上升,而这些并不都是快速分叉或廉价的复制粘贴协议。

THORChain有一个坚实的用户群,项目的最高市值在两个月前就达到了近50亿美元(现在是12亿美元)。

这样一个成熟的平台怎么还会沦为匿名攻击者的受害者呢?

黑客钱包: 0x3a196410a0f5facd08fd7880a4b8551cd085c031

合约地址: 0x4a33862042d004d3fc45e284e1aafa05b48e3c9c

Tornado地址: 0x4b713980d60b4994e0aa298a66805ec0d35ebc5a

根据ThorChain的初步事故报告,该漏洞位于ETH Bifrost(桥)代码中。

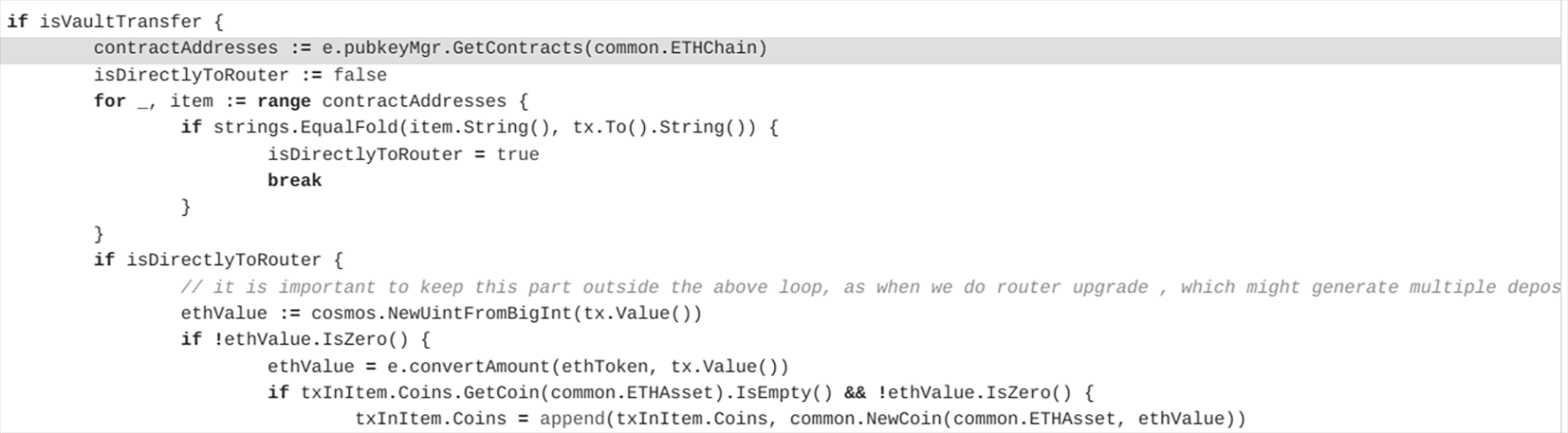

该代码包含一个重写循环,只设计用于vaultTransferEvent交易,黑客能够操纵它。黑客能够用他们自己的合约来包装路由器,使他们能够访问这个重写。

发送一笔调用值为0和充值数为0的交易。然而,重写循环导致交易的msg.value(设置为200)被误读为txvalue()。

然后该漏洞被循环使用,耗尽了各种币的流动性:

2,500 ETH 57,975.33 sushi 8.7365 YFI 171,912.96 DODO 514.519 ALCX 1,167,216.739 KLY 13.30 AAVE

尽管代码中包含一个注释,明确指出...

"//把这部分放在上述循环之外很重要"

......这个漏洞一直公开,看起来是ThorChain团队的一个昂贵的疏忽。

根据该事件报告:

"修复方法是,只有当它是一个特定vaultTransferEvent时,才会发生重写"

这似乎是早就可以预见和预防的事情。

创建一个安全的跨链桥是目前行业中最重要的里程碑之一,而争夺第一个提供这种桥的人正在进行。

AAVE已经暗示他们将很快发布一些东西,看来这是一个连DeFi的巨头都忍不住要争取的奖品。

如果创新真的导致漏洞利用,那么还有更多的故事有待讲述......

REKT作为匿名作者的公共平台,我们对REKT上托管的观点或内容不承担任何责任。

捐赠 (ETH / ERC20): 0x3C5c2F4bCeC51a36494682f91Dbc6cA7c63B514C

声明:

REKT对我们网站上发布的或与我们的服务相关的任何内容不承担任何责任,无论是由我们网站的匿名作者,还是由 REKT发布或引起的。虽然我们为匿名作者的行为和发文设置规则,我们不控制也不对匿名作者在我们的网站或服务上发布、传输或分享的内容负责,也不对您在我们的网站或服务上可能遇到的任何冒犯性、不适当、淫秽、非法或其他令人反感的内容负责。REKT不对我们网站或服务的任何用户的线上或线下行为负责。