Poly Network - REKT 2

Poly Network ha vuelto.

Casi dos años después de encabezar la lista con un hackeo complejo de más de $600M, esta vez las pérdidas ascendieron a tan solo $4.4M.

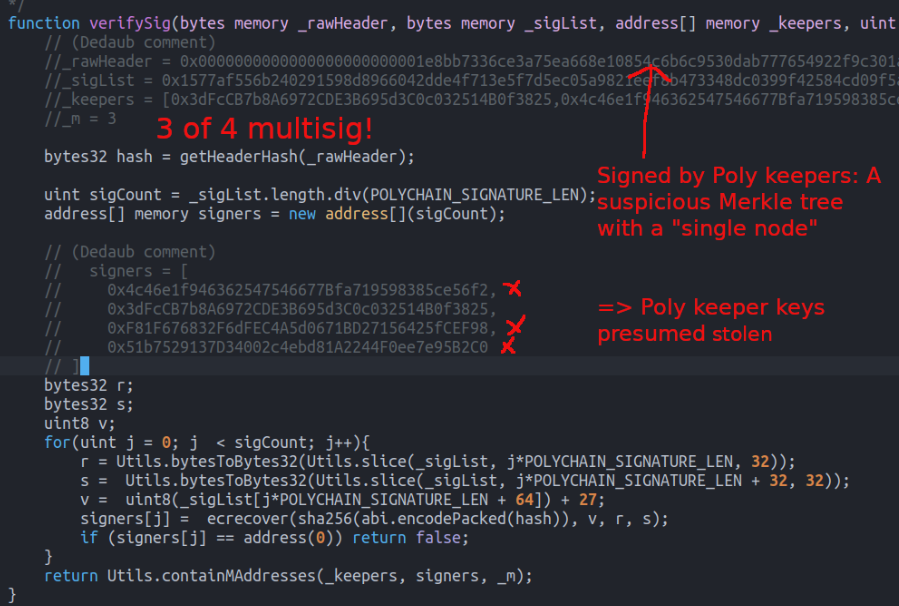

Y el ataque fue un simple caso de una multifirma comprometida 3-de-4.

Cuando Lazarus desbancó a Poly del primer puesto con el exploit del puente Ronin, 5 de las 9 claves de validación fueron comprometidas. Aparentemente, Poly aún pensaba que un umbral más bajo era aceptable.

El equipo eventualmente reconoció el ataque, informando a los usuarios que los servicios de puente habían sido pausados y haciendo un llamado a la comunidad de seguridad. En un seguimiento, Poly aclaró que “57 activos han sido afectados en 10 blockchains”

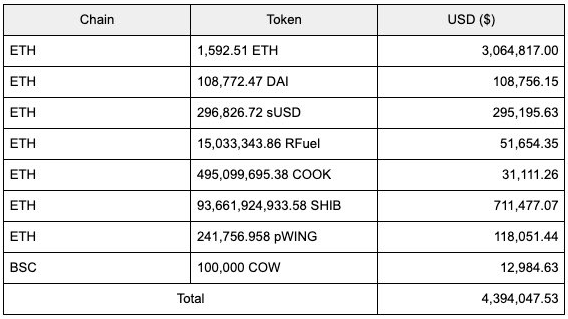

Evocando recuerdos del primer hackeo, que en su momento totalizaba más que todo el resto de la lista combinada, informes iniciales usaron un valor notional de $42B de activos acuñados.

Pero la baja liquidez en las cadenas de destino significó que el atacante solo pudo retirar unos pocos millones.

Parece que solo escuchamos de Poly Network cuando son hackeados…

…¿quién sabía que aún estaban operativos?

A diferencia del último incidente de Poly, esta vez parece ser un caso mucho más simple de claves comprometidas; tres de los cuatro firmantes de la multifirma validaron pruebas de depósito, concediendo al atacante acceso a los fondos.

El proceso del ataque involucró bloquear una pequeña cantidad de tokens en una cadena, y luego retirar una cantidad mayor en otra cadena a través de pruebas falsas, repetido para varios activos y cadenas.

Un análisis técnico completo posterior al incidente se puede encontrar aquí.

Dirección ETH principal del atacante: 0xe0Afadad1d93704761c8550F21A53DE3468Ba599

Ejemplo de tx: 0x1b8f8a38… (depósito en ETH), 0x5c70178e… (retiro en BSC)

Contrato EthCrossChainManager: 0x14413419452aaf089762a0c5e95ed2a13bbc488c

Aunque el valor nocional de los activos acuñados alcanzó decenas de miles de millones, el atacante solo pudo acceder a alrededor de $4.4M de la liquidez de Poly, con más activos aún en la dirección del atacante.

Una lista completa de los activos robados por cadena está disponible aquí.

Los puentes de blockchain crean cuellos de botella donde los fondos se acumulan de un lado a otro, a menudo asegurados por un umbral débil de apenas algunas EOAs.

Una y otra vez hemos visto cientos de millones perdidos por apenas unas pocas firmas.

La última vez que Poly fue rekt, las negociaciones en cadena resultaron en un final feliz, ya que los fondos fueron devueltos y el whitehat fue ofrecido el rol de Asesor de Seguridad Jefe además de una recompensa de $500k.

Por suerte, mucho menos se perdió esta vez.

¿Aprenderá Poly la lección?

¿O intentarán el hat trick?

REKT sirve como plataforma pública para autores anónimos, nos deslindamos de la responsabilidad por las opiniones y contenidos alojados en REKT.

dona (ETH / ERC20): 0x3C5c2F4bCeC51a36494682f91Dbc6cA7c63B514C

aviso legal:

REKT no es responsable ni culpable de ninguna manera por cualquier Contenido publicado en nuestro Sitio Web o en conexión con nuestros Servicios, sin importar si fueron publicados o causados por Autores ANÓN de nuestro Sitio Web, o por REKT. Aunque determinamos reglas para la conducta y publicaciones de los Autores ANÓN, no controlamos y no somos responsables por cualquier contenido ofensivo, inapropiado, obsceno, ilegal o de cualquier forma objetable, que se pudiera encontrar en nuestro Sitio Web o Servicios. REKT no es responsable por la conducta, en línea o fuera de línea, de cualquier usuario de nuestro Sitio Web o Servicios.

te podría gustar...

Poly Network - REKT

Ha llegado, queridos lectores; el gran robo. $611 millones de dólares robados de Poly Network, pero ¿el hacker ha cambiado de opinión? Está devolviendo el dinero poco-a-poco.

Socket - REKT

Aprobaciones infinitas... el máximo salto de fe. El puente Bungee de Socket perdió $3.3M ayer. ¿Has revisado tus aprobaciones últimamente?

Orbit Bridge - REKT

No fueron solo fuegos artificiales los que estallaron en la víspera de Año Nuevo... El puente de Ethereum de Orbit Chain perdió $81.5M. ¿Qué traerá 2024?